Banka’dan İzinsiz Kredi Çekilmesi Adli Bilişim Raporu

Son dönemde yaygınlaşan belirli bankalar üzerinden kullanıcıların haberi olmadan kredi çekimi ve çekilen kredilerin başka hesaplara gönderildiği görülmektedir. İzinsiz bankacılık işlemleri ve uzaktan erişimle yapılan dolandırıcılık vakaları, adli bilişim uzmanlarının karşılaştığı en karmaşık olaylar arasında yer almaktadır. Bu tür vakalarda kullanılan yöntemlerin teknik analizi ve delil toplama süreçleri, olayların aydınlatılmasında kritik öneme sahiptir. Özellikle mobil bankacılık uygulamalarının yaygınlaşması ve uzaktan erişim teknolojilerinin gelişmesiyle birlikte, siber suçlular tarafından kullanılan yöntemler de giderek sofistike hale gelmektedir.

İzinsiz bankacılık işlemlerinin gerçekleştirilmesinde en sık karşılaşılan yöntem, SMS ve OTP (Tek Kullanımlık Şifre) sistemlerinin manipüle edilmesidir. Siber saldırganlar, SS7 protokolü zafiyetlerini kullanarak veya telekomünikasyon altyapısındaki güvenlik açıklarından faydalanarak, hedef kişilerin SMS trafiğini ele geçirebilmektedir. Bu süreçte kullanılan teknik altyapı, genellikle SIM kopyalama veya SMS yönlendirme metotlarını içermektedir. Adli bilişim incelemeleri sırasında, özellikle HTS (Historical Traffic Search) kayıtlarının detaylı analizi, saldırının başlangıç noktasını ve kullanılan yöntemleri tespit etmekte önemli rol oynamaktadır.

Uzaktan erişim yazılımları aracılığıyla gerçekleştirilen saldırılarda, XXXXXXXXX ( Güvenlik Riski oluşturmamak amacıyla gizlenmiştir.) veya benzeri uygulamalar kullanılmaktadır. Bu yazılımlar, meşru kullanım amaçları olan araçlar olmakla birlikte, sosyal mühendislik teknikleriyle birleştiğinde tehlikeli birer saldırı aracına dönüşebilmektedir. Saldırganlar genellikle, hedef kişiyi telefonla arayarak kendilerini banka görevlisi veya teknik destek personeli olarak tanıtmakta ve çeşitli bahanelerle uzaktan erişim yazılımı kurmaya ikna etmektedir. Bu tür vakalarda, telefon görüşme kayıtları ve IP log analizleri, suçun ispatında kullanılan temel deliller arasında yer almaktadır.

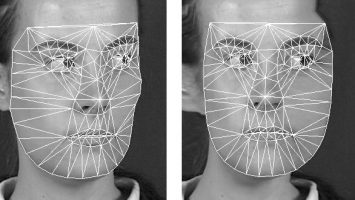

Adli bilişim incelemelerinde, saldırı vektörlerinin tespiti için sistematik bir yaklaşım izlenmesi gerekmektedir. İlk aşamada, mağdurun cihazında detaylı bir zararlı yazılım taraması yapılmalı ve sistem logları incelenmelidir. Bu inceleme sırasında, izinsiz yüklenen uygulamalar, şüpheli ağ bağlantıları ve anormal sistem davranışları tespit edilmelidir. Özellikle Android işletim sistemli cihazlarda, “root” erişimi alınıp alınmadığı ve sistem güvenlik katmanlarının bypass edilip edilmediği kontrol edilmelidir.

Ağ trafiği analizi, vakaların çözümlenmesinde kritik öneme sahiptir. VPN veya proxy kullanımının tespiti, gerçek IP adreslerinin belirlenmesi ve DNS kayıtlarının incelenmesi, saldırganların izinin sürülmesinde temel adımları oluşturmaktadır. Bu süreçte, banka sistemlerinden alınan log kayıtları ile telekomünikasyon şirketlerinden temin edilen HTS verileri birlikte değerlendirilmelidir. Özellikle işlem zamanları, IP adresleri ve konum bilgileri arasındaki tutarlılık, olayın aydınlatılmasında önemli ipuçları sağlamaktadır.

Cihaz kimlik bilgilerinin analizi, bir diğer önemli inceleme alanıdır. IMEI numarası kontrolleri, SIM kart değişiklik kayıtları ve telefon MAC adresi incelemeleri, cihazın gerçek kullanıcısının tespitinde ve yetkisiz erişimlerin belirlenmesinde kullanılmaktadır. Özellikle SIM kart değişikliklerinin zamanlaması ve lokasyon bilgileri, dolandırıcılık vakalarının çözümlenmesinde kritik öneme sahiptir.

Bankacılık sistemlerinde gerçekleştirilen işlemlerin teknik analizi, vakaların çözümünde bir diğer önemli aşamayı oluşturmaktadır. İşlem logları, IP adresleri, tarayıcı bilgileri ve oturum detayları incelenerek, yetkisiz erişimlerin nasıl gerçekleştirildiği tespit edilebilmektedir. 3D Secure sisteminin bypass edilip edilmediği, SMS onay kodlarının nasıl ele geçirildiği ve işlemlerin hangi cihazlar üzerinden gerçekleştirildiği gibi detaylar, teknik analiz sürecinde aydınlatılması gereken konulardır.

Adli bilişim raporlarının hazırlanmasında, tüm bu teknik bulguların kronolojik sırayla ve nedensellik ilişkisi kurularak sunulması önemlidir. Raporlarda, kullanılan teknik terimler açıklanmalı, bulgular anlaşılır bir dille ifade edilmeli ve varılan sonuçlar somut delillerle desteklenmelidir. Özellikle mahkemeye sunulacak raporlarda, teknik detayların yanı sıra, bulguların hukuki değerlendirmesine de yer verilmelidir.

Vaka analizi kapsamında incelenen örnek olaylar, dolandırıcılık yöntemlerinin çeşitliliğini göstermektedir. Örneğin, bir vakada mağdurun telefonu kısa süreli “beyaz ekran” görüntüsü vermiş, ardından bankacılık işlemleri yapılmıştır. Bu durumda, TeamViewer Quick Support uygulamasının yüklendiği ve uzaktan erişim sağlandığı tespit edilmiştir. Başka bir vakada, mağdur “güvenlik güncellemesi” adı altında gelen SMS’deki linke tıklamış, ardından zararlı yazılım bulaşması sonucu hesap bilgileri ele geçirilmiştir. Bu vakaların çözümünde kullanılan teknik araçlar arasında XXXXXX (güvenlik sebebiyle gizlenmiştir.) gibi adli bilişim yazılımları yer almaktadır.

Teknik analiz sürecinde kullanılan araçlar ve yöntemler, sürekli güncellenmesi gereken bir alan oluşturmaktadır. Mobil cihaz analizinde kullanılan MDK (Mobile Device Kit) yazılımları, SIM kart okuyucular, chip-off analiz ekipmanları ve bellek görüntüleme araçları kullanılmaktadır. Network trafiği analizinde Wireshark, NetworkMiner gibi araçlar kullanılırken, zararlı yazılım analizinde IDA Pro, Ghidra gibi tersine mühendislik araçlarından faydalanılmaktadır.

Yasal çerçeve açısından bakıldığında, 5237 sayılı Türk Ceza Kanunu’nun 244. maddesi, bilişim sistemlerine hukuka aykırı erişimi ve sistem işleyişinin engellenmesini suç olarak tanımlamaktadır. Ayrıca, 5271 sayılı Ceza Muhakemesi Kanunu’nun 134. maddesi, dijital delillerin toplanması ve analizi konusundaki usul ve esasları belirlemektedir. 6698 sayılı Kişisel Verilerin Korunması Kanunu da, kişisel verilerin hukuka aykırı işlenmesi durumunda uygulanacak yaptırımları düzenlemektedir.

Uluslararası örnekler incelendiğinde, benzer dolandırıcılık vakalarının global ölçekte yaygın olduğu görülmektedir. Örneğin, İngiltere’de Financial Conduct Authority (FCA) tarafından raporlanan vakalarda, özellikle COVID-19 pandemisi döneminde uzaktan erişim dolandırıcılığında %667’lik bir artış gözlemlenmiştir. ABD’de FBI’ın Internet Crime Complaint Center (IC3) raporlarına göre, 2023 yılında sadece bankacılık dolandırıcılığı vakaları nedeniyle 2.7 milyar dolar kayıp yaşanmıştır.

Türkiye’de karşılaşılan olaylarda özellikle teknik inceleme konusunda ciddi zafiyetler oluştuğu görülmekte olup ilgili maddelerin hepsi incelenerek tam anlamıyla bir denetim yapılmakta ve zafiyetin nerden kaynaklandığı tespit edilebilmektedir.

a) SMS Yönlendirme:

- OTP kodlarının ele geçirilmesi

- SIM kopyalama yöntemleri

- SS7 protokolü zafiyetlerinin kötüye kullanımı

b) Uzaktan Erişim Yazılımları:

- Teamviewer/Anydesk benzeri araçlarla erişim

- Ekran paylaşımı üzerinden veri toplama

- Klavye kayıtlarının elde edilmesi

- Teknik Delil Toplama Prosedürleri:

a) Cihaz İncelemesi:

- Zararlı yazılım analizi

- Sistem loglarının incelenmesi

- İzinsiz yüklenen uygulamaların tespiti

b) Ağ Trafiği Analizi:

- VPN/Proxy kullanım tespiti

- DNS kayıtlarının incelenmesi

- IP log analizleri

- Adli Bilişim İnceleme Yöntemleri:

a) Log Kayıtları:

- Banka işlem logları

- Telefon HTS kayıtları

- SMS gateway kayıtları

b) Cihaz Kimlik Bilgileri:

- IMEI numarası kontrolleri

- SIM kart değişiklik kayıtları

- Telefon MAC adresi incelemeleri

- İşlem zamanları çizelgesi

- IP adresi eşleştirmeleri

- Konum bilgisi doğrulaması

Aklınıza takılan konular ile ilgili iletişim numaralarından mail adresinden bize ulaşarak bilgi alabilirsiniz.

Adli bilişim alanında danışmanlık, raporlama hizmeti verilmektedir.