Önemli Uyarı ve Yasal Bildirim

Bu rehber, yalnızca kendi cihazınızı unuttuğunuz şifrenizi kurtarma amacıyla hazırlanmıştır. Başkasının cihazına izinsiz erişim suç teşkil eder ve yasal yaptırımlarla karşılaşabilirsiniz. Özellikle hassas kişisel veriler, iş dosyaları veya kritik bilgiler içeren cihazlar söz konusu olduğunda profesyonel mobil adli bilişim uzmanlarından destek almanızı öneririz. Hatalı uygulamalar cihazınızın tamamen sıfırlanmasına veya donanımsal hasara neden olabilir.

Cep Telefonu Güvenlik Sistemleri Temelleri

Modern akıllı telefonlar, kullanıcı verilerini korumak için çok katmanlı güvenlik sistemleri kullanır. Bu sistemler temel olarak iki kategoride incelenir:

Kimlik Doğrulama Katmanları

- Birincil Güvenlik: PIN, şifre, desen, yüz tanıma, parmak izi

- İkincil Güvenlik: İki faktörlü doğrulama, akıllı kilit

- Donanımsal Güvenlik: Güvenli enklave, TrustZone, Secure Boot

Şifreleme ve Veri Korunması

Android 6.0 ve iOS 8.0 sonrası tüm cihazlar varsayılan olarak tam disk şifrelemesi kullanır. Bu şifreleme, doğru kimlik bilgisi olmadan verilere erişimi neredeyse imkansız hale getirir.

PIN Kodu Çözme Yöntemleri

Gözlemsel Teknikler

PIN kodları genellikle 4-6 haneli sayısal kombinasyonlardır. İstatistiksel analiz gösteriyor ki kullanıcıların %80’i tahmin edilebilir kombinasyonlar kullanıyor.

Yaygın PIN Desenleri:

- Doğum tarihleri (1990, 1985, vb.)

- Basit diziler (1234, 0000, 1111)

- Özel tarihler (yıldönümleri, mezuniyet yılları)

- Telefon numarası parçaları

Brute Force Saldırıları

Modern cihazlar bu saldırılara karşı güçlü korumalar geliştirilmiştir:

- Gecikmeli deneme: 5 hatalı girişten sonra bekleme süresi

- Artan gecikme: Her hatalı girişte sürenin katlanması

- Otomatik sıfırlama: iOS’ta 10 hatalı girişte cihaz tamamen silinir

Bypass Teknikleri

- Güvenlik yamalarındaki açıklar: Eski firmware sürümlerinde bulunan zafiyetler

- USB hata ayıklama: Geliştirici seçenekleri açık cihazlarda

- ISP (In-System Programming): Donanım seviyesi müdahale

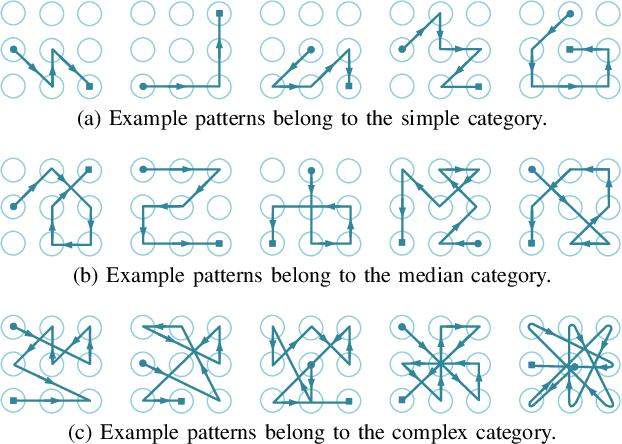

Desen Kilidi (Pattern Lock) Çözümleri

Desen Analizi Temelleri

Android desen kilidi, 3×3 nokta matrisinde en az 4 nokta birleştirilerek oluşturulur. Matematiksel olarak 389.112 farklı kombinasyon mümkündür.

Desen Güvenlik Zafiyetleri:

- Smudge Attack: Ekrandaki parmak izlerinden desen takibi

- Shoulder Surfing: Görsel gözlem yoluyla öğrenme

- Kasıtlı kamera kayıtları: Güvenlik kameralarından analiz

Profesyonel Desen Kırma Araçları

- AndroidLock XT: Desen hash’lerini kırma

- Pattern Crack: Otomatik desen deneme

- Visual Pattern Analysis: Ekran izlerinden desen çıkarma

Desen Güçlendirme Önerileri

- Karmaşık çapraz geçişler kullanma

- Minimum nokta sayısını artırma

- Düzenli desen değiştirme

Şifre Tabanlı Korumaları Aşma

Alfanümerik Şifre Sistemleri

Modern cihazlarda alfanümerik şifreler en güçlü koruma yöntemidir. Bu şifreler büyük/küçük harf, rakam ve özel karakterlerden oluşur.

Şifre Kırma Yaklaşımları:

- Sözlük saldırıları: Yaygın şifre listeleriyle deneme

- Hibrid saldırılar: Sözlük + sayı/sembol kombinasyonları

- Kaba kuvvet: Tüm olasılık kombinasyonlarını deneme

Şifre Kurtarma Araçları

- Hashcat: GPU destekli hash kırma

- John the Ripper: Çok platformlu şifre kırıcı

- Hydra: Online brute force saldırıları

Biyometrik Güvenlik Sistemleri

Parmak İzi Tanıma Teknolojileri

Modern akıllı telefonlar kapasitif, optik veya ultrasonik parmak izi tarayıcıları kullanır.

Parmak İzi Bypass Yöntemleri:

- Silikon kalıp: Parmak izinden 3D model oluşturma

- Fotoğraf tabanlı: Yüksek çözünürlüklü fotoğraftan iz çıkarma

- Partial print attack: Kısmi parmak izi ile bypass

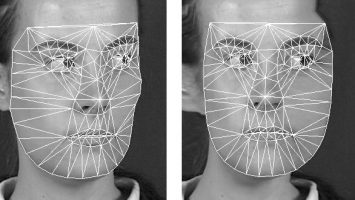

Yüz Tanıma Sistemleri

- 2D Yüz Tanıma: Fotoğraf ile bypass mümkün

- 3D Yüz Tanıma: Derinlik haritası kullanan güvenli sistemler

- Infrared Yüz Tanıma: Isı imzası tabanlı tanıma

Yüz Tanıma Zafiyetleri:

- Fotoğraf saldırıları

- 3D maket kullanımı

- İkiz kardeş problemi

- Yaşlanma ve görünüm değişiklikleri

İşletim Sistemi Özel Yöntemler

Android Cihazlar İçin Teknikler

Android işletim sisteminin açık kaynak yapısı, güvenlik araştırmacılarına geniş analiz imkanları sunarken, aynı zamanda çeşitli bypass yöntemlerinin geliştirilmesine de olanak tanıyor. Android Debug Bridge özelliği, geliştiricilerin cihazlarını bilgisayara bağlayarak sistem seviyesi komutlar çalıştırmasına imkan veriyor. USB hata ayıklama özelliği açık olan cihazlarda, bazı durumlarda kilit ekranı atlanabilir.

Recovery mode kullanımı Android cihazlarda önemli bir bypass yöntemi oluşturuyor. Stock recovery sınırlı seçenekler sunarken, TWRP veya CWM gibi özel recovery sistemleri gelişmiş dosya sistemine erişim sağlıyor. Bu araçlar aracılığıyla sistem dosyalarına doğrudan müdahale etmek ve kilit mekanizmalarını devre dışı bırakmak mümkün olabiliyor.

Fastboot mode, bootloader seviyesinde müdahale imkanı sunuyor. Ancak bu yöntem genellikle bootloader kilidinin açık olması gerektirir ve çoğu modern cihazda üretici garantisini sonlandırır. Root erişimi elde edildikten sonra ise sistem dosyalarına doğrudan erişim, şifre hash’lerini okuma ve güvenlik politikalarını değiştirme mümkün hale geliyor.

Custom ROM yüklemesi de kilit bypass yöntemlerinden biri olarak değerlendiriliyor. Ancak bu işlem tam veri sıfırlanması gerektirdiği için orijinal amacı ortadan kaldırıyor. Bununla birlikte, bazı özel ROM’lar gelişmiş kurtarma seçenekleri sunabiliyor.

ADB (Android Debug Bridge) Yöntemleri

# USB hata ayıklama açık cihazlar için

adb shell rm /data/system/gesture.key

adb shell rm /data/system/locksettings.db

adb reboot

Recovery Mode Kullanımı

- Stock Recovery: Sınırlı seçenekler

- Custom Recovery (TWRP/CWM): Gelişmiş dosya sistemine erişim

- Fastboot Mode: Bootloader seviyesi müdahale

Root Erişimi Sonrası İşlemler

- Sistem dosyalarına doğrudan erişim

- Şifre hash’lerini okuma

- Güvenlik politikalarını değiştirme

iOS Cihazlar İçin Yaklaşımlar

iOS cihazlar Apple’ın kapalı ekosistem yaklaşımı nedeniyle Android cihazlara göre çok daha kısıtlı bypass seçenekleri sunuyor. iTunes veya Finder aracılığıyla geri yükleme işlemi en yaygın yaklaşım olmakla birlikte, bu yöntem tam veri sıfırlanması gerektiriyor. DFU modu cihazı en düşük seviye firmware güncelleme moduna alırken, recovery mode sistem geri yükleme işlemleri için kullanılıyor.

Profesyonel iOS araçları arasında Cellebrite UFED serisi, GrayKey ve 3uTools gibi çözümler bulunuyor. Bu araçlar genellikle law enforcement agencies tarafından kullanılan pahalı ve sınırlı erişimli sistemlerdir. Adli tıp sınıfı bu çözümler, iOS güvenlik mekanizmalarındaki zafiyetleri kullanarak bypass işlemleri gerçekleştiriyor.

iCloud bypass yöntemleri genellikle DNS yönlendirme teknikleri kullanıyor. Activation lock bypass işlemleri ise çoğunlukla geçici çözümler sunuyor ve Apple’ın güvenlik güncellemeleriyle düzenli olarak kapatılıyor. IMEI değişikliği gibi yöntemler ise yasal açıdan sorunlu olup, çoğu ülkede suç teşkil ediyor.

Jailbreak işlemleri iOS cihazlarda root benzeri erişim sağlasa da, modern iOS sürümlerinde oldukça zor ve çoğunlukla geçici çözümler olarak kalıyor. Apple’ın sürekli güvenlik güncellemeleri, jailbreak araçlarının etkinliğini hızla ortadan kaldırıyor

iTunes/Finder Geri Yüklemesi

- DFU Mode: Device Firmware Update modu

- Recovery Mode: Sistem geri yükleme modu

- Veri kaybı riski: Tam sıfırlama gereksinimi

Profesyonel iOS Araçları

- Cellebrite UFED: Adli tıp sınıfı çözümler

- GrayKey: Law enforcement araçları

- 3uTools: Çok amaçlı iOS yönetim aracı

iCloud Bypass Yöntemleri

- DNS yönlendirme teknikleri

- Activation lock bypass

- IMEI değişikliği (yasadışı)

Donanım Seviyesi Müdahale Teknikleri

JTAG (Joint Test Action Group) Yöntemi

JTAG, cihazın ana kartındaki test noktalarına doğrudan bağlantı yaparak firmware seviyesinde erişim sağlar.

JTAG Avantajları:

- Bootloader bypass

- Firmware dump alma

- Memory chip doğrudan okuma

JTAG Dezavantajları:

- Donanım hasarı riski

- Özel ekipman gereksinimi

- Yüksek teknik bilgi seviyesi

Chip-Off Tekniği

Memory chip’ini ana karttan sökerek özel okuyucularla veri çıkarma yöntemidir.

Chip-Off Süreci:

- Cihaz tamamen sökülmesi

- Memory chip’inin hassas şekilde çıkarılması

- Özel okuyucularla veri dump’ı alma

- Şifrelenmiş verinin analiz edilmesi

ISP (In-System Programming)

Cihaz açılmadan, özel konnektörler aracılığıyla memory chip’ine doğrudan erişim sağlama yöntemidir.

Üçüncü Parti Yazılım Çözümleri

Unlock Araçları

Dr.Fone (Wondershare)

- Desteklenen platformlar: Android, iOS

- Özellikler: Şifre kaldırma, veri kurtarma, sistem onarımı

- Başarı oranı: Eski cihazlarda %70-80

iMyFone LockWiper

- Uzmanlaştığı alan: iOS lock screen bypass

- Desteklenen kilitler: Passcode, Touch ID, Face ID

- Kısıtlamalar: Yeni iOS sürümlerinde sınırlı başarı

Tenorshare 4uKey

- Çok platformlu destek: iOS ve Android

- Gelişmiş özellikler: Apple ID kaldırma, MDM bypass

- Güncelleme sıklığı: Düzenli iOS/Android güncellemeleri

Açık Kaynak Alternatifler

Android Pattern Lock Cracker

# Örnek kullanım

python android_pattern_crack.py -f gesture.key

iPhone Backup Analyzer

- iTunes yedeklerinden şifre analizi

- Keychain verilerine erişim

- Metadata çıkarımı

Online Unlock Servisleri

Dikkat: Bu servisler genellikle dolandırıcılık amaçlı kullanılır ve kaçınılmalıdır.

Güvenlik Yamalarını Değerlendirme

Zero-Day Exploitler

Henüz kapatılmamış güvenlik açıkları, bypass işlemleri için kullanılabilir.

Yaygın Exploit Kategorileri:

- Bootloader zafiyetleri

- Kernel privilege escalation

- Sandbox bypass teknikleri

- Side-channel attacks

Firmware Analizi

- Static Analysis: Firmware dump’ının reverse engineering

- Dynamic Analysis: Runtime sırasında davranış analizi

- Fuzzing: Otomatik zafiyet keşfi

Adli Bilişim (Dijital Forensics) Yazılımları

Cellebrite UFED Series

- Physical Extraction: Memory dump alma

- Logical Extraction: Dosya sistemi kopyalama

- File System Extraction: Partition seviyesi erişim

Oxygen Detective Suite

- Cloud extraction: Online hesap verileri

- Drone support: İHA verilerini analiz

- Social media intelligence: Sosyal ağ verileri

MSAB XRY

- Live forensics: Canlı cihaz analizi

- Deleted data recovery: Silinmiş veri kurtarma

- Timeline analysis: Olay sıralaması

Adli Bilişim Süreç Yönetimi

- Kanıt muhafazası: Chain of custody

- Hash doğrulaması: Veri bütünlüğü kontrolü

- Rapor hazırlama: Teknik bulgular dokümantasyonu

- Mahkeme sunumu: Uzman tanık beyanları

Korunma ve Güvenlik Artırma Yöntemleri

Çok Faktörlü Kimlik Doğrulama

- SMS tabanlı 2FA: Telefon numarası doğrulama

- App tabanlı 2FA: Google Authenticator, Authy

- Hardware token: YubiKey, RSA SecurID

Gelişmiş Kilitleme Seçenekleri

- Smart Lock: Güvenilir konumlar, cihazlar

- Biometric combination: Çoklu biyometrik doğrulama

- Time-based locks: Zaman kısıtlamalı erişim

Uzaktan Silme ve Yönetim

- Find My Device (Android): Google hesabı tabanlı yönetim

- Find My (iOS): iCloud tabanlı konumlama ve silme

- Mobile Device Management: Kurumsal cihaz yönetimi

Risk Değerlendirmesi ve Sonuçlar

Başarı Oranları Analizi

Cihaz yaşı bazında başarı oranları:

- 2018 öncesi cihazlar: %60-80

- 2018-2020 arası cihazlar: %30-50

- 2021 sonrası cihazlar: %10-20

Güvenlik türü bazında zorluk seviyeleri:

- PIN (4 haneli): Kolay

- PIN (6+ haneli): Orta

- Alfanümerik şifre: Zor

- Biyometrik + şifre: Çok zor

Veri Kaybı Riskleri

- Tamamen sıfırlama: %90 olasılık (iOS)

- Kısmi veri kaybı: %40 olasılık (Android)

- Donanımsal hasar: %15 olasılık (fiziksel müdahale)

Öneriler

Cep telefonu şifre çözme işlemleri, kullanılan güvenlik teknolojisinin türüne, cihazın yaşına ve güvenlik yamalarının güncellik durumuna göre değişen başarı oranları göstermektedir. Modern cihazlarda güvenlik seviyesi sürekli artırılmakta olup, özellikle 2020 sonrası üretilen cihazlarda bypass işlemleri oldukça zorlaşmıştır.

Genel Değerlendirme:

- Eski cihazlar (%5+ yaş): Nispeten kolay

- Orta yaş cihazlar (2-5 yaş): Orta zorluk

- Yeni cihazlar (<2 yaş): Çok zor

Önerilen Yaklaşım Sıralaması:

- Resmi kurtarma yöntemlerini deneyin (Google/Apple hesabı)

- Basit tahmin yöntemlerini kullanın

- Teknik bilginiz varsa güvenli yazılım araçları deneyin

- Kritik veriler için profesyonel destek alın

ÖNEMLİ SON UYARI

Bu rehberde bahsedilen yöntemler güçlü teknikler olmakla birlikte, yanlış uygulamada ciddi riskler taşımaktadır. Cep telefonu şifre çözme işlemleri sırasında:

- Verileriniz tamamen silinebilir – Hatalı girişimler otomatik sıfırlama tetikleyebilir

- Cihaz kullanılamaz hale gelebilir – Bootloop, brick durumu oluşabilir

- Garanti kaybı – Donanımsal müdahaleler garantiyi sonlandırır

- Yasal sorumluluk – Başkasının cihazına müdahale suç teşkil eder

- Güvenlik zafiyetleri – Güvenlik seviyesi kalıcı olarak azalabilir

Bu nedenle, özellikle aşağıdaki durumlarda mutlaka profesyonel destek alın:

- İş telefonu ve kurumsal veriler

- Mali bilgiler ve önemli hesap bilgileri

- Telafi edilemez kişisel veriler (fotoğraflar, mesajlar, belgeler)

- Yasal süreç gerektiren durumlar

- Modern cihazlar (Son 2-3 yıl içinde üretilmiş)

Profesyonel adli bilişim uzmanları, özel ekipmanlar ve güncel tekniklerle hem başarı şansınızı artırır hem de veri kaybı riskini minimize eder. Cihazınızdaki verilerin değeri, profesyonel hizmet maliyetinden yüksekse, hiç düşünmeden uzmanlara başvurun.

Unutmayın: En iyi şifre çözme yöntemi, şifrenizi unutmamaktır. Düzenli yedekleme yapın ve şifrelerinizi güvenli şekilde saklayın.